Wykrywanie ataków na serwery pocztowe Exchange

Ostatnie doniesienia potwierdzają, że rosyjscy hakerzy nadal atakują serwery pocztowe Exchange, aby uzyskać dostęp do zawartości skrzynek pocztowych, a celem ich ataków są również podmioty w Polsce. Technikę ataku opisuje m.in. ten artykuł opublikowany na stronie Wojska Polskiego.

W skrócie, atakujący najpierw uzyskuje dostęp do skrzynki ofiary (atakiem bruteforce lub przez podatność CVE-2023-23397), a następnie zmienia uprawnienia do folderów w ramach tej skrzynki pocztowej, dzięki czemu ma do niej później dostęp poprzez dowolne skompromitowane konto w organizacji.

Wykrycie ataku za pomocą narzędzi administracyjnych Microsofta i ręcznej analizy logów wymaga sporego nakładu pracy i czasu. W takich sytuacjach wyraźnie widać zalety posiadania systemu do monitorowania i ochrony dostępu do danych, takiego jak VARONIS.

Zobaczmy, jak z pomocą VARONIS'A błyskawicznie pozyskuje się informacje, wskazujące na potencjalny atak na serwer pocztowy Exchange, w kontekście techniki opisanej we wspomnianym wyżej artykule:„Pierwszy etap działań prowadzonych przez adwersarza stanowi uzyskanie dostępu do skrzynki pocztowej. Zaobserwowana dotychczas szkodliwa aktywność polega na prowadzeniu ataków typu bruteforce[1]. Innym obserwowanym wektorem pozyskiwania dostępu do skrzynek pocztowych jest wykorzystanie podatności CVE-2023-23397[2], która pozwala na wykradnięcie hasha NTLM użytkownika.”

VARONIS pozwala łatwo prześledzić udane i nieudane logowania do skrzynek pocztowych, ujawniając te wyglądające podejrzanie i mogące wskazywać na przejęcie dostępu do skrzynki. Przykład na poniższym zrzucie ekranu ->

W kolejnym etapie szkodliwej aktywności adwersarz modyfikuje uprawnienia do folderów w ramach skrzynki pocztowej ofiary. W większości przypadków modyfikacje polegają na zmianie domyślnych uprawnień grupy „Default” (wszyscy uwierzytelnieni użytkownicy w organizacji pocztowej Exchange) z wartości „None” na „Owner”.

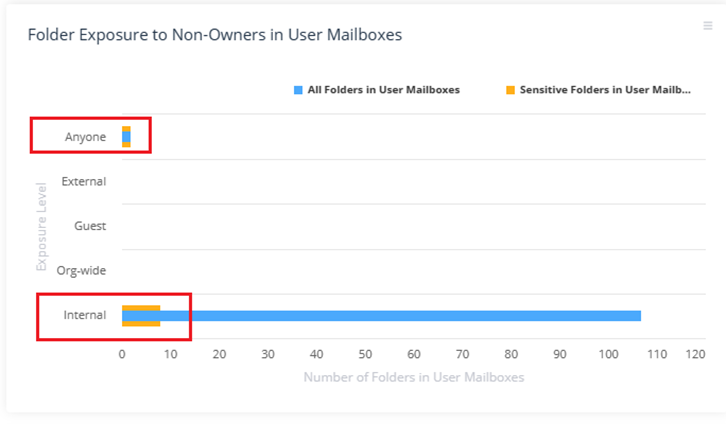

VARONIS już bezpośrednio na dashboardzie podaje informację, czy do folderów pocztowych mają dostęp osoby inne, niż ich właściciele. Przykładowo, na screenshocie poniżej widać, że taki dostęp mają zarówno osoby z organizacji (Internal), jak i „każdy inny” (Anyone) ->

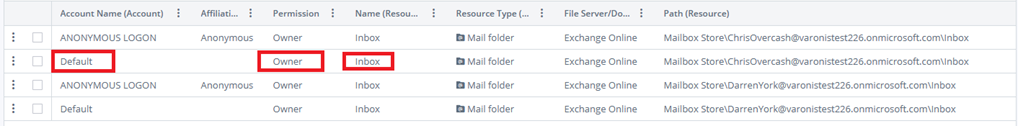

Grupa „Anyone” obejmuje konta ‘Default’ i ‘Anonymous’, wykorzystywane przez atakujących. W kilku kliknięciach uzyskamy szczegółową listę folderów pocztowych, dla których jako „Owner” ustawiono konto ‘Default’ lub ‘Anonymous’ (to dowód użycia opisanej techniki ataku) ->

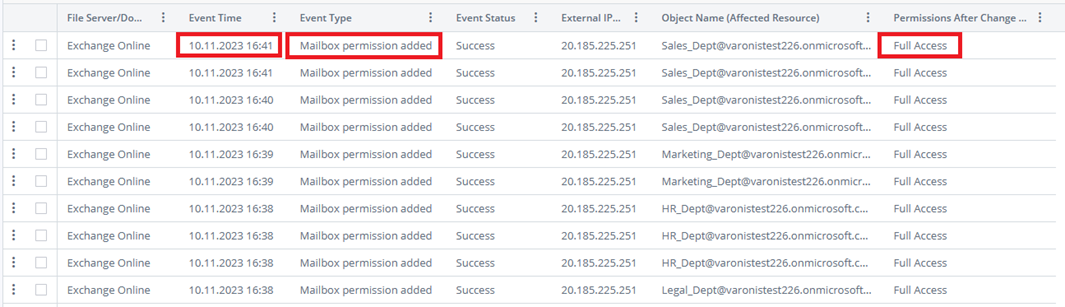

W kolejnych kilku kliknięciach dowiemy się, w jakich okolicznościach zostały zmienione uprawnienia do skrzynek pocztowych, np. na „Full Access” ->

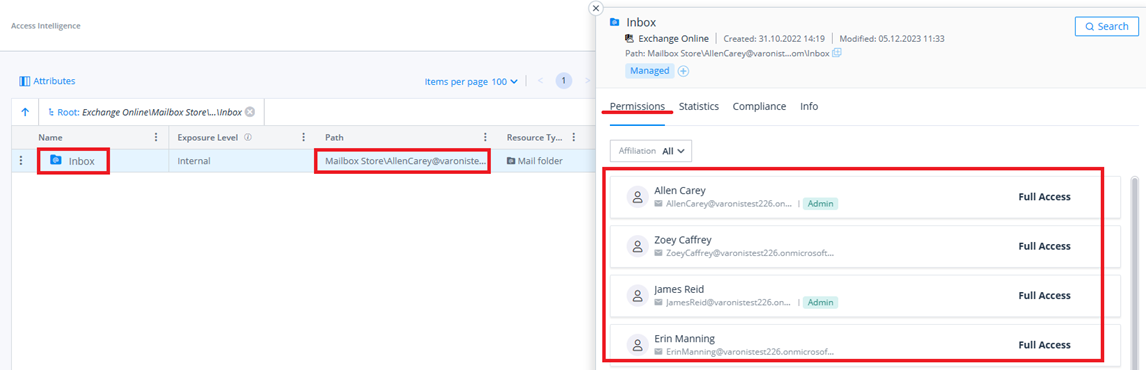

Wyświetlenie konkretnej listy osób z uprawnieniami dostępu do danej skrzynki pocztowej, to tylko kilka kolejnych kliknięć ->

VARONIS chroni firmowe dane przechowywane zarówno w chmurze M365, jak i we własnej infrastrukturze on-premise. Klasyfikuje dane wrażliwe, analizuje uprawnienia i aktywność użytkowników w dostępie do danych. Automatyzuje uszczelnianie uprawnień i reagowanie na podejrzane zachowanie użytkowników, wszystko w jednej konsoli administracyjnej.Jeśli chcesz dowiedzieć się więcej, napisz do nas sales@akbit.pl i umów się na prezentację.